Solarklaw alternatywą dla autoklawu

11 lipca 2013, 09:52W krajach rozwiniętych narzędzia medyczne sterylizuje się często w autoklawach. Co jednak zrobić, by zapobiec zakażeniom tam, gdzie nie ma dostępu do energii elektrycznej? Zespół Naomi Halas i Oary Neumann z Rice University zaproponował solarklaw, który wykorzystuje słońce i właściwości termodynamiczne nanocząstek.

Świadomość, ile trzeba pochodzić, by coś spalić, hamuje apetyt

25 kwietnia 2013, 06:19Kiedy w menu obok nazwy dania umieści się informację o ćwiczeniach, jakie trzeba by wykonać, by spalić przyjęte z nim kalorie, ludzie ograniczają energetyczność posiłków.

Poziom bilirubiny w surowicy pozwala określić ryzyko raka płuc

9 kwietnia 2013, 11:19W porównaniu do palaczy z największymi poziomami bilirubiny, uzależnieni mężczyźni z niskim stężeniem barwnika żółciowego w surowicy znajdują się w grupie podwyższonego ryzyka wystąpienia i zgonu z powodu raka płuc.

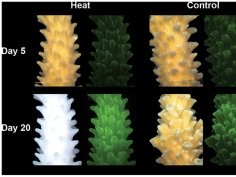

Koralowce jak supernowa

15 marca 2013, 07:22Stan zdrowia rafy można ocenić, bazując na fluorescencji wzbudzanej niebieskim światłem. Przed obumarciem koralowce najpierw przygasają, a potem jarzą się wyjątkowo mocno.

To nie atak, to biznes

16 stycznia 2013, 10:56Jedna z amerykańskich firm poprosiła Verizon RISK Team o zbadanie niepokojących połączeń nawiązywanych z firmową siecią z Chin. Sprawa była o tyle poważna, że wspomniana firma działa na rynku oprogramowania dla krytycznej infrastruktury.

Mniej niż zero

4 stycznia 2013, 11:56Naukowcom udało się schłodzić atomy poniżej granicy zera absolutnego. Osiągnięcie to otwiera drogę do powstania systemów stabilnych w temperaturze ujemnej w skali Kelvina

Kanadyjska firma antywirusowa własnością chińskiego hakera

29 listopada 2012, 17:56Brian Krebs, znany dziennikarz śledczy, który specjalizuje się w kwestiach bezpieczeństwa komputerowego i działalności zorganizowanych grup cyberprzestępczych, twierdzi, że niedawno założona kanadyjska firma antywirusowa jest własnością jednego z najlepszych chińskich hakerów

Przeglądanie w dźwiękowym lustrze pomaga zwalczyć bezsenność

21 listopada 2012, 12:04Walcząc z bezsennością, ludzie sięgają po ciepłe mleko, melatoninę czy tabletki zapisane przez lekarza. Po zakończeniu pilotażowych badań klinicznych specjaliści z Wake Forest Baptist Medical Center przekonują jednak, że rozwiązaniem może być nie określona substancja, lecz równoważenie aktywności mózgu za pomocą dźwięków.

Na tropie hakerskiej elity

8 września 2012, 08:49Pracownicy Symanteka przygotowali analizę elitarnej grupy hakerów, która wyspecjalizowała się w atakowaniu mniejszych dostawców dla przemysłu obronnego. Wydaje się, że grupa ma nieograniczony dostęp do dziur zero-day - stwierdza Orla Cox z Symanteka.

Dziura za 250 000 dolarów

27 marca 2012, 12:04Dziury typu zero-day stały się bardzo poszukiwanym towarem. Osiągnęły one takie ceny, że kwoty oferowane przez producentów oprogramowania zupełnie nie odpowiadają ich rzeczywistej wartości.